Czym jest system do zarządzania tożsamością i dostępem (IAM), i dlaczego go potrzebujesz?

System do zarządzania tożsamością i dostępem, w skrócie IAM, to dział IT oraz kategoria rozwiązania programowego związana z zarządzaniem dostępem użytkowników do danych wrażliwych zasobów korporacji, w tym baz danych, aplikacji, systemów, urządzeń oraz fizycznych zasobów, takich jak budynki i pomieszczenia.

W miarę rozwoju złożoności środowiska technologicznego, z większą ilością urządzeń, aplikacji i danych, rośnie potrzeba zapewnienia, że dostęp do tych zasobów mogą uzyskać jedynie uprawnione do tego jednostki, w odpowiednim czasie i we właściwy sposób.

IAM zasadniczo obejmuje dwa podstawowe działy:

Zarządzanie Tożsamością

Szablony do tworzenia, przypisywania, zarządzania i administrowania tożsamości użytkowników poprzez cały cykl życia użytkownika w organizacji.

Zarządzanie Dostępem

Szablony do definiowania, przypisywania, zarządzania i administrowania prawami użytkowników do zasobów organizacyjnych, a także uwierzytelniania użytkowników, gdy uzyskują dostęp do tych zasobów. Litera A (Access) w IAM może czasem odnosić się do "uwierzytelniania", a nie "dostępu".

Mimo iż istnieje wiele rozwiązań programowych dla zarządzania tożsamością i dostępem, wiele z nich jest skierowanych głównie do dużych organizacji. W efekcie mniejsze oraz średnie organizacje często muszą sięgać po manualne metody zarządzania tożsamościami użytkowników i prawem dostępu, takie jak używanie arkuszy kalkulacyjnych do prowadzenia rejestru użytkowników i ich uprawnień dostępu.

Dlaczego moja organizacja może potrzebować rozwiązania IAM?

Zespoły IT i bezpieczeństwa szukają lepszych rozwiązań na zarządzanie i automatyzację dostępu i tożsamości, ponieważ manualne metody stały się zbyt trudne i ryzykowne. Istnieje rosnąca presja na wprowadzenie praktyk IAM, które są odpowiednie do celu w nowym typie środowiska pracy, charakteryzującym się:

Większa elastyczność wśród pracowników

Zatrudnienie tymczasowe i w niepełnym wymiarze godzin rosło w Europie już przed pandemią. Według Eurostatu w 2019 r. 14.8 % pracowników EU-27 było zatrudnionych tymczasowo, a 18.3 % w niepełnym wymiarze godzin.

Pandemia spowodowała dalsze zmiany w stylu życia zawodowego, z większą ilością osób decydujących się na elastyczną pracę oraz zwiększeniem ilości freelancerów w niektórych krajach Europy. Firmy oferujące elastyczną pracę, podziały etatów oraz pracę na zlecenie/freelancing muszą być w stanie bezpiecznie i skutecznie zarządzać tymi różnymi tożsamościami pracowników.

Rosnący krajobraz zagrożeń

Wzrost wykorzystania urządzeń mobilnych do pracy rozszerzył powierzchnię zagrożeń znacząco ponad tradycyjne granice organizacji. Zespoły IT muszą aktualnie zarządzać tożsamością i dostępem na wielu urządzeniach mobilnych, w tym osobiste tablety i smartfony.

Środowiska pracy są bardziej otwarte i wzajemnie połączone nie tylko między pracownikami, ale także wykonawcami, dostawcami i partnerami, a także zasobami systemów IT i zasobami fizycznymi, co stwarza wysoki poziom złożoności oraz ryzyka. Wzrasta również ilość ataków, a hakerzy często atakują użytkowników, aby uzyskać dostęp do cennych systemów i danych.

Zmieniające się przepisy dotyczące ochrony danych

Potrzeba zarządzaniem danymi osobowymi zgodnie z ogólnym rozporządzeniem o ochronie danych (RODO), a także krajowymi przepisami i regulacjami dotyczącymi ochrony danych i cyberbezpieczeństwa, wymaga bardziej stanowczego podejścia do zarządzania tożsamością i dostępem.

Gwałtowny wzrost pracy zdalnej

Pandemia COVID-19 przyspieszyła trend w kierunku pracy hybrydowej, teraz wobec zespołów IT oczekuje się zapewnienia i zarządzania dostępem do podstawowych systemów lokalnych, a także do tych znajdujących się w chmurze, ze zdalnych i potencjalnie niezabezpieczonych lokalizacji.

Potrzeba cyfrowej transformacji

Organizacje każdej wielkości poszukują sposobów na zwiększenie wydajności i redukcje kosztów poprzez digitalizację i automatyzację podstawowych procesów. IAM jest silnym kandydatem do transformacji, ponieważ manualne metody zajmują zespołowi IT czas, który mógłby zostać poświęcony na podstawowe działania biznesowe.

Jakie rozwiązanie dla IAM oferuje Efecte?

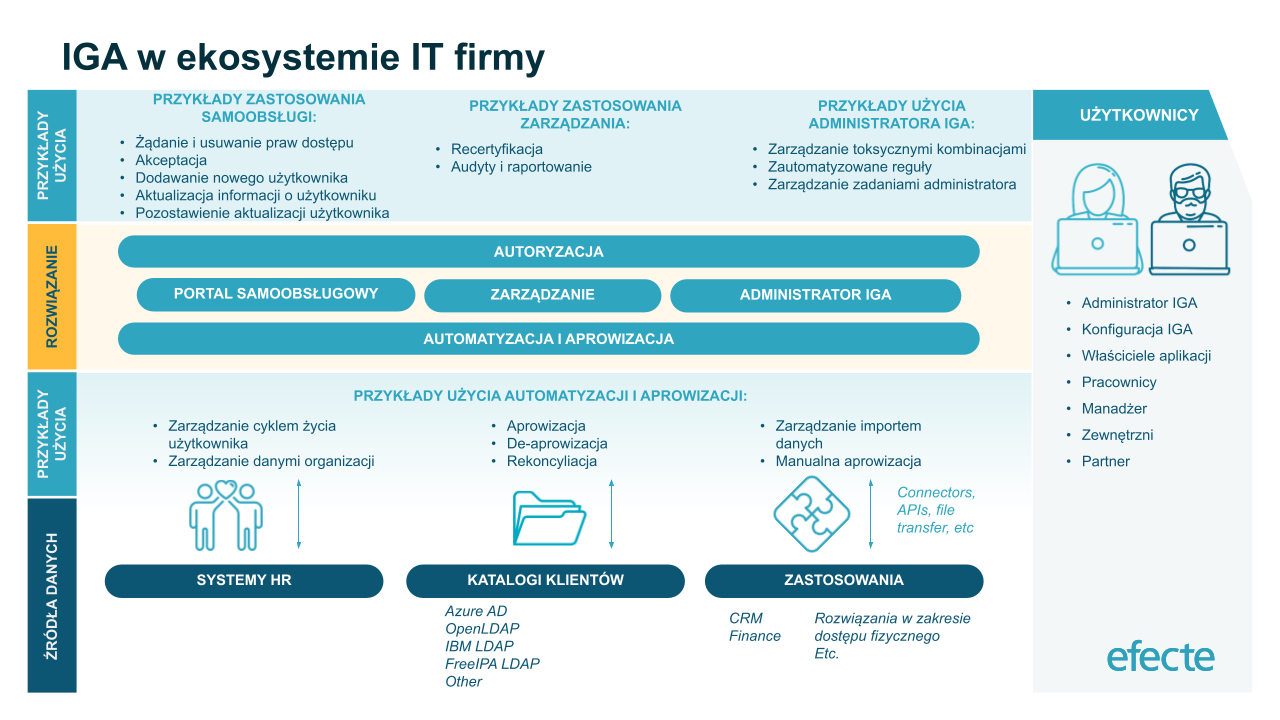

Zarządzanie i Administrowanie Tożsamością Efecte (IGA) to oparte na chmurze rozwiązanie SaaS, które automatyzuje i usprawnia elementy zarządzania tożsamością i prawami dostępu. Zaprojektowane dla organizacji każdego rozmiaru, IGA oferuje intuicyjne i przystępne cenowo rozwiązanie do zarządzania tożsamością użytkowników i prawami dostępu dla dużej lub szybko rosnącej grupy pracowników, bądź osób pracujących hybrydowo, do których zaliczają się: wykonawcy, freelancerzy, pracownicy tymczasowi oraz partnerzy.

Jakie są korzyści z używania IGA od Efecte dla IAM?

Efecte IGA oferuje ulepszone zarządzanie tożsamością i prawami dostępu, a także niższe koszty i większą wydajność czasową. Oto niektóre z wielu korzyści, jakie Efecte IGA może przynieść twojej organizacji:

Usprawnione zarządzanie tożsamością i prawami dostępu

Efecte IGA zapewnia jeden łatwy w użyciu portal samoobsługowy do żądań praw dostępu, usuwania i zatwierdzania (które można rozszerzyć na inne usługi IT i korporacyjne), oferując:

- Intuicyjny interfejs administratora (UI) dla długiej listy przypadków użycia, od zarządzania zadaniami po toksyczne kombinacje i zarządzanie cyklem życia uprawnień

- Stały wgląd w tożsamości i prawa dostępu na potrzeby audytu, w tym zarówno dostęp cyfrowy, jak i fizyczny

- Kompleksowe przypadki użycia z zarządzaniem usługami IT, takie jak onboarding pracowników

Lepsze bezpieczeństwo i zgodność z przepisami

Według Cybersecurity Insiders, 70% użytkowników ma więcej uprawnień dostępu niż wymaga tego ich praca. Efecte IGA zapewnia stały wgląd w bieżące i aktywne prawa dostępu oraz tożsamości (połączenia użytkowników i członkostwa w grupach), a także pozwala na:

- Natychmiastowy audyt użytkowników i praw dostępu podczas wdrażania Efecte IGA

- Ponowną certyfikację praw dostępu dla dowolnego użytkownika

- Zapewnienie, że użytkownicy mają tylko uprawnienia niezbędne do wykonywania swoich zadań

- Zapobieganie niepożądanemu ujawnianiu danych i naruszaniu informacji poprzez automatyczne usuwanie uprawnień

- Identyfikację i eliminację naruszeń polityki rozdziału obowiązków (SoD) wynikających z toksycznych kombinacji uprawnień dostępu wśród użytkowników

- Rozwiązanie problemu posiadania nieodpowiedniego poziomu dostępu do zasobów poprzez uprzywilejowanych użytkowników

Oszczędność kosztów

Efecte IGA może obniżyć koszty IT i bezpieczeństwa na wiele sposobów, w tym:

- Ograniczenie pracy ręcznej i ryzyka błędów. Efecte IGA może pomóc ci zautomatyzować procesy zarządzania tożsamością i prawami dostępu, a gdy pełna automatyzacja nie ma zastosowania, IGA połączy te procesy z zarządzaniem zadaniami, aby zapewnić jasne umowy SLA i zatwierdzenia.

- Redukcja kosztów licencjonowania oprogramowania, administracji i integracji poprzez połączenie IAM oraz zarządzania usługami IT (ITSM) na jednej platformie z Efecte IGA + ITSM.

- Zidentyfikuj i usuń niepotrzebne licencje na oprogramowanie. Według Blissfully przeciętna firma średniej wielkości ma 4,3 niewykorzystanych subskrypcji SaaS. IGA może wskazać, kiedy użytkownik zachował uprawnienia dostępu po opuszczeniu organizacji, umożliwiając odebranie lub ponowne przydzielenie tych uprawnień.

Oszczędność czasu i wydajności

Efecte IGA może zaoszczędzić znaczącą ilość pracy i czasu oczekiwania na kluczowe działania IAM w porównaniu z rozwiązaniem manualnym:

- Oszczędność do 30 minut dla każdego nowo utworzonego użytkownika

- Oszczędność do 30 minut przy każdej aktualizacji profilu użytkownika

- Oszczędność do 8 godzin czasu oczekiwania na utworzenie dodatkowych praw dostępu dla jednego nowego użytkownika

- Oszczędność tygodni czasu oczekiwania na aktualizację praw dostępu użytkownika

Szybkie wdrożenie i ustrukturyzowane wejście na rynek

Efecte zostało zaprojektowane do wdrażania krok po kroku, w dobrze zaplanowanych fazach, zapewniając lepszą przejrzystość i kontrolę nad procesami IAM. Zasadnicze przypadki użycia IAM, takie jak onboarding nowego użytkownika, off-boarding odchodzącego użytkownika lub żądanie nowego uprawnienia dostępu za pośrednictwem samoobsługowego portalu IGA, można wdrożyć w ciągu zaledwie kilku tygodni.

Kto używa IGA od Efecte?

Organizacje w całej Europie używają IGA do zarządzania i administrowania tożsamością. Dwoma przykładami są KeuSote i Valmet Automotive.

KeuSote jest to Wspólny Urząd Opieki Społecznej i Opieki Zdrowotnej w centralnej części Uusimaa, który zarządza publicznymi usługami socjalnymi i zdrowotnymi dla sześciu gmin w Finlandii, obsługujących łącznie 200 000 mieszkańców. Korzysta z rozwiązania IAM firmy Efecte do zarządzania ponad 5000 tożsamości za pomocą jednego, ujednoliconego systemu.

"Obecnie zatrudniamy około 4000 stałych pracowników i około 1000 pracowników tymczasowych. Oznacza to, że nasz system IAM jest jednocześnie odpowiedzialny za ponad 5000 aktywnych tożsamości. Wcześniej ręczne tworzenie pojedyczne tworzenie identyfikatora użytkownika zajmowało do 15 minut, więc Efecte IGA pomoże nam zaoszczędzić wiele czasu i pieniędzy."

Benita Kapp, ICT Manager

Keusote

"W ciągu jednego roku zatrudniliśmy 1000 nowych pracowników, co sprawiło, że łatwy on- i off-boarding stał się niezbędny. W przeszłości wnioski były składane za pomocą kilku platform, ale teraz wszystko odbywa się za pomocą Efecte."

Petri Nieminen, ICT Service Delivery Manager

Valmet Automotive

Valmet Automotive prowadzi zakład produkcji samochodów w Uusikaupunki w Finlandii, który w 2017 r. wyprodukował rekordową liczbę 90 000 pojazdów dla marek takich jak Mercedes-Benz, Saab i Porsche.

Ich dynamicznie rozwijająca się działalność doprowadziła do wdrożenia procesów rekrutacyjnych na szeroką skalę, w wyniku których liczba pracowników wzrosła do około 4500. Bezpieczne i efektywne wdrażanie nowych pracowników jest koniecznością, a Efecte IGA pomaga Valmet Automotive w szybkim i przejrzystym przetwarzaniu wniosków nowych użytkowników.

Jak mogę dowiedzieć się więcej o IGA od Efecte?

- Przeczytaj więcej o IGA na stronie internetowej Efecte IGA

- Odkryj 5 najważniejszych powodów, by wdrożyć IGA w swojej organizacji.

- Pobierz Podsumowanie rozwiązań IGA

- Zapytaj nas o darmowe demo IGA

- Skontaktuj się z konsultantem Efecte w sprawie IGA.